网康对OpenSSL高危漏洞完成自查并提供应急方案

发表日期:2014-04-10 16:26:06

尊敬的网康用户:

4 月8 日,国家信息安全漏洞共享平台CNVD 收录了OpenSSL 存在的一个内存泄露高危漏洞(CNVD 编号:CNVD-2014-02175,对应CVE-2014-0160,业界命名“Heartbleed Bug”、“心脏出血”)。攻击者利用该漏洞可读取系统的内存数据,从而获得密钥、用户账号密码等敏感信息,对目前各类基于OpenSSL的服务器应用安全构成严重的威胁。

网康科技向来重视产品自身的安全性,漏洞公布后,网康产品、研发团队在第一时间对全线产品进行了安全自查。经过严格、反复的测试和检查,现可确认,网康科技旗下的上网行为管理(ICG)、下一代防火墙(NGFW)、应用安全网关(ASG)、Web应用防火墙(WAF)、智能流量管理(ITM)、广域网优化网关(WOG)及安全代理服务器(NPS)共7款产品,均不存在该漏洞,各位用户可继续放心使用网康产品。

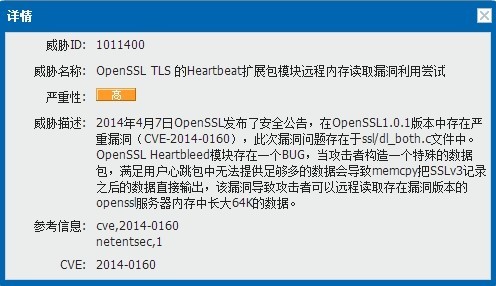

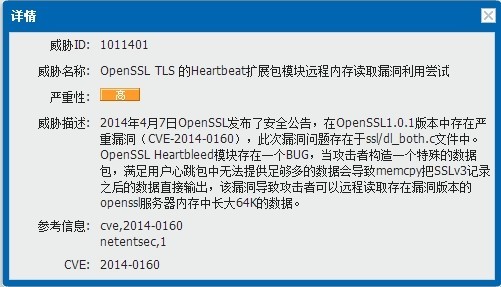

此外,网康安全实验室在漏洞爆发后迅速展开了对此漏洞的研究和测试工作,目前NGFW、WAF产品已经提供了对该漏洞的应急解决方案,建议用户立即将产品攻击特征库更新至最新版本(NGFW IPS特征库升级至Ver.243版本,WAF攻击规则库升级至Policy.6.16.bin版本)。

网康NGFW中已包含“心脏出血“的威胁签名

据了解,OpenSSL官方发布的1.0.1g版本已修复该漏洞,为防范可能的攻击,CNVD建议相关用户迅速采取如下措施:

1、网站服务提供商及时下载升级。如无法及时升级,可参考OpenSSL官方建议重新编译,加上-DOPENSSL_NO_HEARTBEATS选项禁止心跳部分的功能;

2、网站服务商在未及时升级前,建议采用第三方网站安全防护平台或专用防护设备对服务器提供防护;

3、互联网用户近期应注意网上应用(包括手机APP)安全风险,如发现网银证书、账号和密码被非法使用、篡改的情况,应及时向服务商或CNVD报告。

由于OpenSSL应用极为广泛,该漏洞将直接危及众多信息系统,网康安全实验室提醒用户近期提高警惕,及时进行漏洞检查和修补,如发现相关攻击活动,请立即与网康科技取得联系。

联系电话:95015